自动驾驶的“盾牌” - 网络安全

自动驾驶的“盾牌” - 网络安全智车科技正与具有实战经验的自动驾驶公司及团队,共同构建开放的学习平台,定期对自动驾驶技术进行分享,本期分享的是嬴彻科技第3期,和大家讲讲自动驾驶的“

智车科技正与具有实战经验的自动驾驶公司及团队,共同构建开放的学习平台,定期对自动驾驶技术进行分享,本期分享的是嬴彻科技第3期,和大家讲讲自动驾驶的“盾牌”—网络安全。

移动互联网时代,绝大多数人对于「互联网网络安全」早已能够泰然处之,但聊到「整车网络安全」,这是一个汽车行业都尚未完全普及开的一个概念。什么是整车网络安全?它又会如何影响智能出行时代?

What-什么是整车网络安全?

所谓整车网络安全,指的是整车网络系统的硬件、软件及其系统中的信息数据受到保护,不因偶然的或者恶意的原因而遭到破坏、更改、泄露,系统连续可靠正常地运行,系统服务不中断。

在硬件层面,业内形成了一个非常关键的基础共识:智能网联汽车已经成为了网络系统的一个组成部分,不再是信息孤岛。

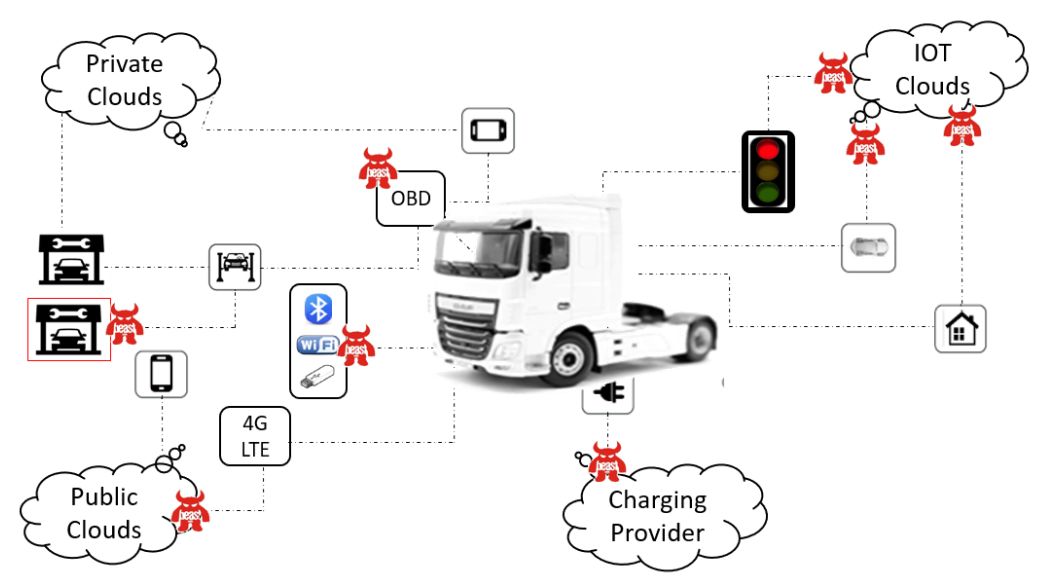

或许我们需要通过实际案例来回答一个问题:一台汽车,究竟有多少种方式与外部发生连接?

首先,汽车制造商会通过私有云实现一些诸如在线诊断、远程控制等方面的功能,来与汽车产生连接;

其次,运营服务商会通过公有云提供一些产品或服务,例如语音、音乐等,会通过 Wifi、蓝牙、4G 等接口与汽车产生连接;

第三,未来汽车还会跟在车路协同、物联网等方面通过别的协议产生新的连接;

最后也是最基础的,纯电动或混动汽车在补能的时候,会与充电枪的握手协议产生连接。

这些连接在提升我们的出行体验的同时,也大幅增加了整车网络安全的不确定性。这每一个新增的连接渠道,都给了黑客新的「可趁之机」。

这就好比同样离家出门,如果是一个单间房屋,只需要检查门和窗是否关好;但如果是一个独栋别墅,我们需要确认每间房屋、阳台、天台的门/窗是否关好,各个家用电器、厨房的水电是否断开。我们需要建立一个完备的检测流程来确保每一个环节都不能出错。

Why-为什么说整车网络安全建设刻不容缓?

2015 年 7 月 1 日,白帽黑客、顶级安全专家 Charlie Miller 和 Chris Valasek 联手干了一件震惊汽车行业的大事:

两人利用车载系统中的网络安全漏洞,给某车型刷入了带有病毒的固件,并向 CAN 总线发送指令控制汽车。通过 OBD 接口黑进了 ECU 系统,远程接管了这台车的加速、制动和转向。

最终的结果是,此车型的母公司耗资数亿美元在全球召回了140万辆车进行返厂升级。

在过去几年来,随着汽车行业向智能化、网联化发展,汽车网络安全事件呈现集中爆发的态势。智能出行系统遭到网络攻击的事件数量呈快速增长的态势。

回到赢彻所处的智慧物流领域,自动驾驶卡车车队被远程攻陷劫持的后果是不堪设想的。我们必须未雨绸缪、提前布局,把潜在的整车网络安全风险降到最低。

How-整车网络安全开发思路

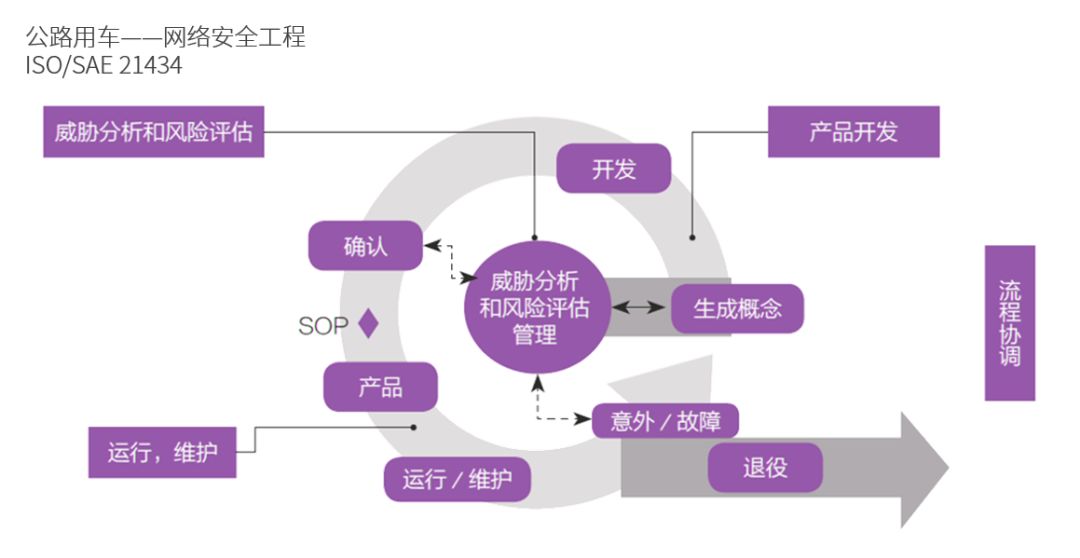

如何从零建立整车网络安全的开发?这里有一张 ISO/SAE 21434 关于整车网络安全工程开发的流程图。

我们需要重新思考网络安全的开发,首先要对整车进行威胁分析和风险评估,我们会基于此生成成体系的整车安全概念,这些整车安全概念就像前面提到的「完备的流程」,它会指导我们全生命周期的零部件开发。

注意这里的「全生命周期」,传统汽车开发流程认为,从工程角度来讲,一款车型的开发走到了 SOP 就结束了;但在引入了整车网络安全的概念后,哪怕产品已经交付给了用户,在我们在系统、车辆、产品并行维护的过程中,一旦出现安全漏洞,我们必须在短时间予以应急响应。

因此,「全生命周期」的结束从传统 SOP 变成了直到产品退役。这需要我们真正去转变思维,理解全生命周期的网络安全建设理念。

那么,如何检验和衡量我们所做的工程开发是否有效?

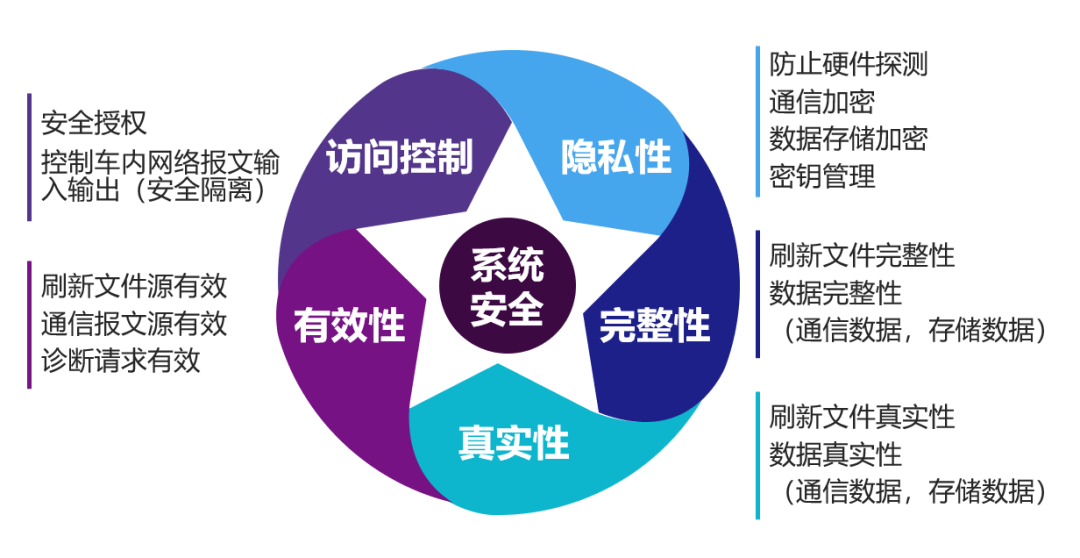

我们会从隐私性、完整性、真实性、有效性、访问控制五大维度来考量我们的车,是否是一台合格的、安全的车。

赢彻如何来确保隐私性达标?我们会做硬件防探测和通信加密,即我们在零部件软硬件设计的时候增加必要的软硬件加密措施从而增加黑客逆向工程的难度。以此来提升被破解的时间成本和工具成本。

除此之外,我们还可以通过增加校验算法、非对称的加解密、安全防火墙等手段来使得完整性、真实性、有效性和访问控制达标。

总结

今天,智能网联汽车的网络安全防护的重要性已经毋庸置疑。但理想是美好的,现实却不容乐观。正如前文提到的,整车网络安全建设是一个深入至零部件级别的系统性工程,这就要求上游的零部件供应商具备足够的配合意愿及相应的工程开发能力。因此,整车网络安全建设需要整个产业链的共同努力。

赢彻将继续贯彻事前感知、事中干预、事后分析的设计原则,致力于打造业内最优的网络安全解决方案。

-

与整车销量“唱反调”,汽车OTA市场在2019年逆势上涨2019-12-24

-

喜德瑞高峰论坛——全面推进供热解决方案理念2019-11-26

-

勒索病毒又来了,注意做好网络安全防护!2019-11-07

-

从国外公司看自动驾驶的网络安全问题2019-10-13

-

华春莹:确保网络安全,要防的不是华为是思科苹果2019-09-16

-

网络安全与人工智能相遇 火花or火坑2019-09-11

-

安全无“盲区”!如何守护虚拟化的5G网络安全?2019-09-07

-

如何在多个物联网设备中提升网络安全性2019-08-31

-

防范新物联网网络安全威胁的紧急提示2019-08-26

-

物联网的网络安全卫士!SIMBOSS白名单功能上线!2019-08-23

-

人工智能的七大常见网络安全陷阱2019-08-01

-

以技术之名详解小度智能音箱Play的独立设计理念2019-07-09

-

网络安全中的人工智能:预测以及量化威胁2019-06-14

-

网络安全中的AI:预测和量化威胁2019-06-14

-

马云:阿里每天受到3亿次黑客攻击 不要过度担忧网络安全2019-06-11